Hacker sind anpassungsfähig. Kaum funktioniert ein bewährter Trick nicht mehr, etwa weil Software-Hersteller, Banken oder der Gesetzgeber Maßnahmen zur Abwehr getroffen haben, weichen sie auf neue kriminelle Methoden aus, um Menschen Geld abzunehmen. Gerne nutzen sie dabei Ängste in der Bevölkerung aus: So kursierten Anfang des Jahres Mails, die den Empfängern eine Dose des knappen Corona-Impfstoffs anboten. Doch entweder lockten sie lediglich auf eine mit Malware verseuchte Website oder die aufgegebenen und bezahlten Bestellungen kamen nie an.

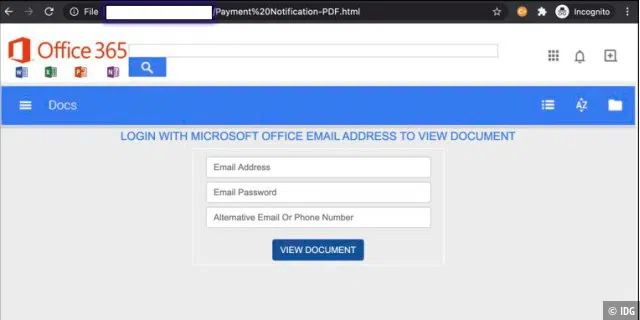

Gleichzeitig finden Kriminelle immer neue Wege, um an vertrauliche Daten von Privatpersonen oder Firmen zu gelangen. Anfang Februar erhielten verschiedene Personen in den USA eine Mail, die Informationen zu einer neuen Überweisung anbot. Der enthaltene Link führte zu einer Webseite, über die man angeblich die zugehörige Rechnung herunterladen konnte. Von dort aus gelangte man zu einer Seite mit dem Microsoft-Logo, die die Daten eines bei Microsoft gehosteten Mailkontos abfragte, inklusive einer eventuell vorhandenen, alternativen Mailadresse oder der Telefonnummer. Mit diesen Daten, die oftmals auch als Zugang zum Microsoft-Konto des Benutzers dienen, können sich Hacker in den Geschäftsverkehr von Unternehmen einklinken, bei Microsoft gespeicherte Dokumente einsehen oder sie sogar über Office 365 bearbeiten. Darüber hinaus haben Security-Unternehmen wie Kaspersky in den vergangenen Monaten eine Reihe von neuen Angriffswellen gegen Privatpersonen registriert.

Siehe auch: Die 10 gefährlichsten Viren im Jahr 2021

Abzocke mit Fleeceware

Das Phänomen Fleeceware ist nicht auf Software beschränkt. Der Begriff bezeichnet Produkte, die vorgeblich kostenlos sind, bei den Kunden jedoch Abonnementgebühren von teils mehreren hundert Euro im Jahr nach sich ziehen.

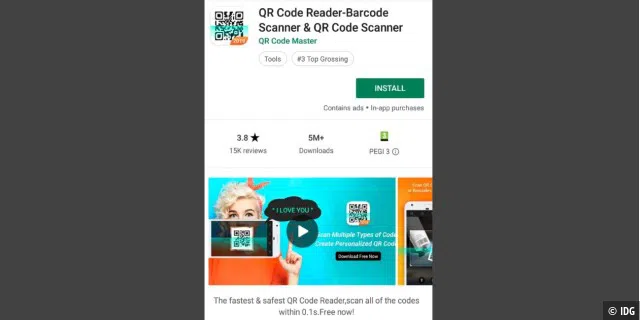

Im September 2019 entdeckte die britische Sicherheitsfirma Sophos im Google Play Store eine Reihe von einfachen Apps, die auf dem Smartphone unter anderem einen Taschenrechner, einen QR-Code-Scanner und eine Bildbearbeitung zur Verfügung stellten. Versprochen wurde eine dreitägige, kostenlose Testphase.

Aber selbst wenn die Kunden die Software innerhalb dieses Zeitraum wieder deinstallierten, wurden anschließend Abogebühren von bis zu 200 Euro pro Monat von ihrem Konto abgebucht.

So funktioniert die Abzocke: Bereits beim ersten Start des Programms mussten die Benutzer ihre Kontodaten angeben. Auf diese Weise konnten die Entwickler der App das Geld abbuchen, ohne zuvor die Einwilligung des Users einzuholen.

Und tatsächlich war dieses Vorgehen sogar legal. Denn zum einen ist das Deinstallieren einer App nicht das Gleiche wie die Kündigung eines Abos. Auch wenn Sie eine Software von Ihrem Smartphone wieder entfernen, gehört die Lizenz nach wie vor Ihnen. Auf diese Weise soll verhindert werden, dass Programme etwa beim Verlust oder der Beschädigung eines Smartphones verlorengehen und erneut gekauft werden müssen. Hinzu kommt, dass die Hersteller bei der Preisgestaltung für ihre Software weitgehend freie Hand haben. Google definiert zwar in einigen Ländern eine Obergrenze für den Preis – sie liegt in der Regel bei etwa 300 bis 400 Euro –, bewertet jedoch nicht, ob das Programm das Geld auch wert ist.

Tipp: Wenn Sie auf Nummer sicher gehen wollen, sollten Sie daher kostenpflichtige Apps nicht nur deinstallieren, sondern auch das Abo kündigen. Das erledigen Sie bei Android-Smartphones über „Einstellungen –› Apps“. Öffnen Sie dort den Eintrag des Programms und tippen Sie auf „Abos verwalten“. Tippen Sie auf die Abodetails und auf dem folgenden Bildschirm unten auf „Abo kündigen“.

Nachdem Sophos auf das Problem aufmerksam gemacht hatte, wurden 14 der 15 gefundenen Fleeceware-Apps aus dem Play Store entfernt. Sie waren teilweise mehrere tausend Mal heruntergeladen worden. Sicherheitsforscher stießen anschließend allerdings noch auf eine Reihe weiterer Apps dieses Typs. Im April 2020 veröffentlichte Sophos dann die Namen von 30 Programmen aus dem App-Store von Apple, die ebenfalls zu völlig überhöhten Preisen im Abo angeboten wurden.

Wie Sie sich schützen:

- Achten Sie bei Ihren Apps auf Preise und Abogebühren.

- Lesen Sie sich vor dem Download die Bewertungen anderer Benutzer zur App und zum Entwickler durch.

- Stellen Sie sicher, dass Sie das Programm nach Ablauf der kostenlosen Testphase nicht nur deinstallieren, sondern auch das Abo kündigen.

Banking-Trojaner mit Fernzugriff

Ebenfalls auf Smartphones zielt ein neu entdeckter Banking-Trojaner mit der Bezeichnung Ghimob. Sicherheitsforscher fanden ihn auf Websites, die ansonsten Malware für Windows verbreiten. Klickt der Besucher auf den Link zu einer APK-Datei, lädt er Ghimob herunter. Geschieht das in einem Android-Browser, übernimmt die Malware sofort die Kontrolle über das Smartphone. Sie wird aber auch über eine Mail verbreitet, die behauptet, der Empfänger habe Schulden angehäuft. Klickt der Empfänger auf den enthaltenen Link und ignoriert die Warnungen des Betriebssystems, wird die Malware installiert.

Es handelt sich bei Ghimob um einen Remote- Access-Trojaner, kurz RAT. Sofort nach der Installation schickt er an einen Server eine Nachricht, die neben dem Modell des Smartphones auch meldet, ob es über eine Bildschirmsperre verfügt. Außerdem gibt Ghimob eine Liste der gefundenen Banking-Apps weiter. Das Programm erkennt die Apps von 153 internationalen Banken, Fintech-Unternehmen, Kryptowährungen und Börsen, darunter sind auch fünf deutsche Finanzinstitute. Anschließend übernehmen die Kriminellen hinter Ghimob die Kontrolle des Telefons. Sobald der Besitzer eine Banking-App öffnet, lesen sie die Eingaben für Benutzernamen und Passwort mit. Ghimob ist sogar in der Lage, die Eingaben auf dem Sperrbildschirm aufzuzeichnen, selbst wenn der User ein mit dem Finger zu streichendes Sperrbildmuster konfiguriert hat.

Sobald die Kriminellen über den Remote- Access-Zugriff eigene Aktionen starten, können sie auf dem Bildschirm zum Schutz ein schwarzes Overlay einblenden oder einige Webseiten im Vollbildmodus öffnen. Auf diese Weise sind sie in der Lage, unbemerkt im Hintergrund zu arbeiten.

Wie Sie sich schützen:

- Installieren Sie Apps ausschließlich über den Google Play Store, laden Sie keine Programme von anderen Websites auf Ihr Smartphone herunter.

- Nehmen Sie die Warnungen von Android beim Herunterladen von verdächtigen Dateien ernst.

Malware verseucht Lehrbücher

Während der Corona-Epidemie waren oder sind Schulen, Universitäten und Bibliotheken zeitweise geschlossen. Die Schüler und Studierenden müssen vielfach auf Online-Materialien zurückgreifen, um den Lehrstoff bewältigen und ihre Hausarbeiten schreiben zu können. Wie jedoch eine Untersuchung von Kaspersky aus dem vergangenen Jahr ergab, sind viele dieser Lernmaterialien mit Malware infiziert. Insbesondere kostenlose Downloads von dubiosen Websites haben häufig einen Computer-Virus im Gepäck. Am weitesten verbreitet waren dabei die folgenden vier Schädlinge: Auf dem vierten Platz steht der Torrent-Client Mediaget. Das Programm ist ebenso harmlos wie nutzlos und wird häufig einfach anstatt des gesuchten Lehrbuch-PDF in den Download geschickt.

Platz 3 geht an den Trojaner Winlnk.Agent.gen, der sich vorzugsweise in ZIP- oder RAR-Archivdateien versteckt. Dort ist ein Link zu einer Textdatei enthalten, die beim Öffnen eine Malware lädt. In den meisten Fällen handelt es sich um Kryptominer, welche die Rechenleistung Ihres Computers nutzen, um nach Bitcoins oder anderen Kryptowährungen zu schürfen. Das beeinträchtigt die Performance des PCs und führt zu einer deutlichen Erhöhung des Stromverbrauchs.

Den zweiten Platz belegt mit Win32.Agent.ifdx ein weiterer Downloader, der sich in DOC-, DOCX- oder PDF-Dateien verbirgt, bei denen es sich vorgeblich um Lehrbücher handelt. Auch dieses Programm hat in der Vergangenheit vor allem Kryptominer heruntergeladen und installiert.

Am häufigsten verwenden kriminelle Hacker jedoch den Wurm Worm.Win32.Stalk.a, der meist einfach als Stalk bezeichnet wird. Sie platzieren ihn in den Textdateien von angeblichen Lehrmaterialien, von wo aus er sich nach dem Öffnen auf alle angeschlossenen Geräte kopiert und versucht, sich per Mail zu verschicken. Auch USB-Sticks und andere Speichermedien können infiziert werden. Hat sich Stalk auf einem Gerät ausgebreitet, kann er verschiedenen Malware-Programme nachladen.

Wie Sie sich schützen:

- Beziehen Sie Lehrmaterialien ausschließlich aus seriösen Quellen.

- Wenn die Lehrmaterialien als EXE-Datei angeboten werden, sollten Sie sie nicht herunterladen. Falls das bereits geschehen ist, löschen Sie das File. Führen Sie es auf keinen Fall aus.

- Seien Sie auch misstrauisch, wenn Ihnen ein Lehrbuch unverlangt von einem Freund oder Bekannten per Mail zugeschickt wird. Fragen Sie im Zweifelsfall bei ihm nach, ob er tatsächlich der Absender ist.

Achtung bei Gratis-Spielen

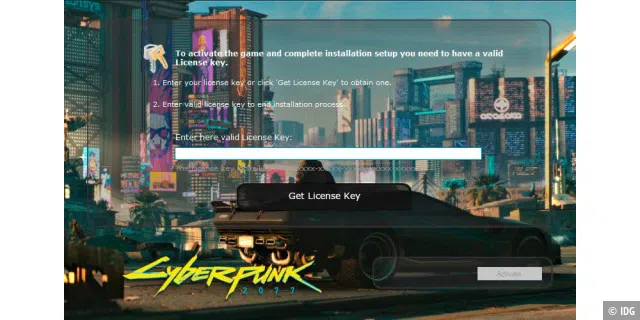

Dieser Hack existiert bereits seit Jahren, er hat allerdings während der Corona-Krise und rund um die Veröffentlichung von Cyberpunk 2077 noch einmal neue Aktualität gewonnen. Um die Corona-bedingte Langeweile zu vertreiben, haben sich viele Jugendliche zunehmend aufs Zocken am Computer verlegt. Gleichzeitig löste die Veröffentlichung des lang erwarteten Spiels Cyberpunk 2077 im vergangenen Dezember eine schon fast fiebrige Vorfreude in der Gamer-Gemeinde aus. Beides zusammen führte dazu, dass viele Jugendliche in den vergangenen Monaten das Internet nach Raubkopien beliebter Spiele und Patches zum Überwinden der Kopierschutzmaßnahmen und Anmeldeverfahren suchten. Das machten sich die Hacker zunutze und boten Malware als angebliche Spiele-Downloads an. Oder sie spickten ihre Fake-Angebote für Spiele mit Trojaner-Viren, welche die Account-Daten für Plattformen wie Battle.net oder Origin abfragten. Diese Zugangsdaten lassen sich auf dem Schwarzmarkt gut verkaufen. Laut den Daten von Kaspersky nahmen solche Angriffe während der Ausgangsbeschränkungen um 54 Prozent zu.

Wie Sie sich schützen:

- Laden Sie Spiele ausschließlich von den offiziellen Seiten der Hersteller herunter. · Verzichten Sie auf Patches und Cheats aus dubiosen Quellen.

- Sichern Sie Ihre Accounts mit langen, sicheren Passwörtern, und nutzen Sie, falls der Hersteller das anbietet, eine Zwei- Faktor-Authentifizierung.

Lesetipp : So entfernen Sie einen Virus von Ihren mobilen Geräten