Unter dem Namen Rockyou 2021 kursiert seit Anfang Juni die bisher umfangreichste Sammlung aus gestohlenen Passwörtern im Internet. Die Textdatei mit den Log-in-Daten ist rund 100 GB groß und enthält 8,4 Milliarden Passworteinträge. Der Großteil davon stammt vermutlich aus früheren Datenlecks und -verletzungen. Herunterladen kann die Datei jeder, der die einschlägigen Untergrundforen kennt. Datensammlungen wie Rockyou 2021 enthalten übrigens meist nicht nur den Log-in-Namen und das Passwort im Klartext oder als Hash, oft finden sich zu einem Log-in auch Angaben wie die Postadresse, Interessen und Weiteres. Aber was passiert eigentlich mit den Daten? Wie nutzen Angreifer diese, wie groß ist Ihr persönliches Risiko, Opfer eines Angriffs zu werden – und: Wie schützen Sie sich davor?

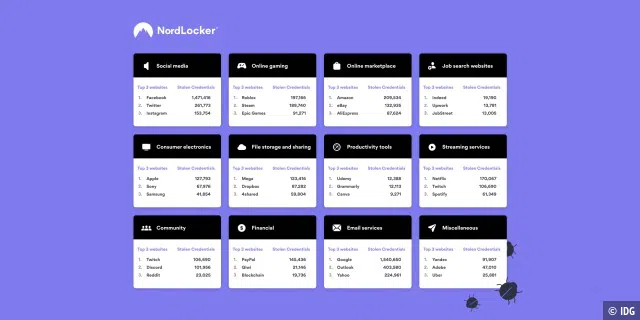

Sollten Sie das Internet bereits seit einigen Jahren nutzen und dabei gerne neue Onlinedienste ausprobieren, dann ist die Wahrscheinlichkeit hoch, dass auch Ihre Daten in Rockyou 2021 enthalten sind. Denn die meisten Daten in dieser und ähnlichen Sammlungen stammen aus Angriffen auf Onlinedienste. So wurden etwa dem Autoverleiher Buchbinder im Januar 2000 drei Millionen Datensätze gestohlen, im selben Jahr gingen der Gesichtserkennungsfirma Clearview AI drei Milliarden Fotos flöten, und im Jahr davor verschwanden bei der Website Fotolog 16 Millionen Anmeldedaten. Auch Diensten wie Sony, Dropbox, Adobe, Linkedin und vielen weiteren wurden bereits Daten gestohlen. Weitere Infos zu den Quellen der Passwortsammlungen finden Sie im Kasten unten.

Was passiert mit Ihren gestohlenen Daten?

Wenig überraschend geht es ums Geld. Persönliche Daten sind sehr viel Geld wert. Der Datensatz einer Person, der auf legalem Weg erstellt wurde, ist meist zwischen 50 und 500 Euro wert. Die Daten aus Rockyou 2021 und anderen Datensätzen stammen allerdings aus eindeutig illegalen Quellen. Ein Verkauf an die Werbewirtschaft ist nicht möglich. Entsprechend werden die Daten für Einbrüche in Onlinekonten, geschützte Netzwerke und Diebstähle genutzt. In seltenen Fällen gibt es auch gezielte Angriffe auf den Ruf einer Person. Gefährdet sind hier in erster Linie Personen des öffentlichen Interesses sowie Menschen mit persönlichen Feinden.

Kontenübernahme per Cookie: Log-in ohne Passwort

Einige Datensammlungen in Untergrundforen enthalten auch Cookies aus den Browsern von Anwender-PCs. Diese kleinen Textdateien dienen dazu, dass eine Website, etwa Facebook oder Aliexpress, den Besucher wiedererkennen. Authentication-Cookies erlauben darüber hinaus den automatischen Log-in in eine Website. So können Angreifer sich in Ihr Konto bei sozialen Netzwerken, Onlineshops, Spiele-Websites und Bezahldiensten einloggen. Wenn die weiteren Sicherheitshürden niedrig sind, können sie dort dann Waren bestellen oder digitale Güter, etwa aus Onlinespielen, transferieren. Klappt das nicht, finden die Angreifer dort trotzdem viele nützliche Informationen, die sich für einen sehr gut gemachten Phishing-Angriff eignen: Würden Sie etwa misstrauisch werden, wenn Ihr Autovermieter eine Mail schickt, in der die letzten Fahrten und der aktuelle Bonuspunktestand korrekt enthalten sind?

Gefälschte Rechnungen an echte Kunden verschicken

Im Jahr 2016 konnten Hacker in das Abrechnungssystem der Fluggesellschaft Lauda Motion eindringen und Rechnungen mit manipulierten Kontonummern an deren Kunden verschicken. Bei diesem Angriff hatten die Kriminellen den Vorteil, dass sie mit dem Zugriff auf das Abrechnungssystem wussten, wer gerade ein Ticket gebucht hat. so war die Tarnung perfekt. Aber auch ohne dieses Wissen kann der Versand von falschen Rechnungen an die Kunden eines Onlinedienstes ein lukrativer Angriff sein. Viele Empfänger werden zwar sofort merken, dass sie die auf der Rechnung genannte Ware nicht bestellt haben, doch wenn nur ein kleiner Teil bezahlt, kommt beim Kriminellen auch Geld an.

Kontakte anschnorren: Hilfe, ich wurde beraubt!

Wenn die gestohlenen Daten vom einem Rechner stammt, dann erhält der Angreifer zu den persönlichen Daten des PC-Besitzers oft auch die Mailadressen von Freunde und Bekannten aus dem Adressbuch des PCs. Vor allem in den Jahren 2016 und 2017 nutzten die Angreifer diese Daten, um sich bei den Freunden des PC-Besitzers als dieser auszugeben und um Geld zu bitten. Die Masche lief oft so ab: „Hi Tom, ich sitze gerade am Flughafen von Paris fest. Man hat mir meine Geldbörse mit all meinem Bargeld und meinen Karten gestohlen. Kannst du mir helfen und Geld per Western Union schicken?“ Diese Art des Angriffs soll erstaunlich gut funktionieren. Allerdings müssen die Kriminellen ihre Deckung verlassen, wenn sie das Geld bei Western Union abholen.

Echte Kennwörter: Futter für Wörterbuch-Attacken

Die Passwörter aus den Datensammlungen wie Rockyou 2021 verwenden Angreifer auch für Wörterbuch-Attacken. Kennt ein Angreifer das Passwort eines Ziel-Log-ins nicht, kann er die Anmeldung mit allen bekannten Passwörtern einer Sammlung der Reihe nach austesten. Voraussetzung für diese Attacke ist, dass der angegriffene Dienst beliebig viele Log-in-Versuche zulässt. Gute Onlinedienste und Programme verweigern nach einer bestimmten Zahl von Anmeldeversuchen einen weiteren Log-in, zumindest für einige Zeit. Doch gibt es noch viele Konten und Tools, die für Wörterbuch-Angriffe anfällig sind.

Übrigens: In den Passwortsammlungen wie Rockyou 2021 finden sich die Passwörter oft nicht im Klartext, sondern „nur“ als Hash (digitaler Fingerabdruck). Für einen gekonnten Wörterbuch-Angriff spielt das aber keine Rolle. Denn statt dem Konto das Passwort im Klartext anzubieten, liefert der Dieb gleich den Hashwert. Das funktioniert zwar nur bei bestimmten Konten und setzt gute technische Kenntnisse voraus, ist aber beides gegeben, stehen die Chancen für den Angreifer gut.

Facebook-Daten gestohlen: Hier sehen Sie, ob Sie betroffen sind

Credential Stuffing: Wehe dem, der Passwörter mehrfach nutzt

Fürs Knacken von Accounts nutzen Kriminelle auch das sogenannte Credential Stuffing. Dabei testen sie die Zugangsdaten aus geleakten Datenbanken auf verschiedenen Plattformen. Mit Tools wie Sentry MBA geht das sogar automatisch. Sie testen die Nutzernamenund Passwörterkombinationen auf vielen Webseiten gleichzeitig. In manchen Onlineshops stammt ein Großteil des Log-in-Traffics bereits von solchen Tools. Gefährdet sind Nutzer, die dasselbe Passwort für mehrere Konten nutzen. Wer für jeden Dienst ein individuelles Kennwort erstellt, hat dagegen nichts zu befürchten.

Laut einer Studie des britischen National Cyber Security Centre nutzen rund 75 Prozent der Unternehmen Passwörter, die in den Top 1000 der meistgenutzten Passwörter zu finden sind… Untersuchung für Privatanwender fallen meistens noch schlechter aus.

Password Spraying: Ein geglückter Versuch kann genügen

Beim Password Spraying nutzen Cyberkriminellen die Tatsache, dass viele Nutzer sehr einfache Passwort verwenden. Beim Spraying testen die Angreifer auf gut Glück beliebte Passwörter wie 123456, passwort, hallo123. Es ist somit eine Art Mini-Wörterbuch-Attacke. Password Spraying ist simpel, geht schnell und ist leider für die Kriminellen oft erfolgreich.

Gezielte Angriffe auf mehrere Konten eines Nutzers

Gelangt ein Angreifer an das Passwort eines Mailpostfachs, ist das eigentlich ein Jackpot für ihn. Denn so kommt er über die Funktion „Passwort zurücksetzen“, die fast jeder Onlinedienst im Internet anbietet, auch an andere Konten seines Opfers. Das geht, da der Angreifer den Link fürs Zurücksetzen eines Passworts aus dem Postfach des Opfers abgreifen kann. Tatsächlich werden aber nur wenige Fälle bekannt, in denen Angreifer so vorgehen. Sie scheinen automatisierte Angriffstechniken zu bevorzugen. Dennoch sollten Sie Ihr Mailpostfach gut schützen, am besten mit einer Zwei-Faktor-Authentifizierung .

Identitätsdiebstahl: Auch ohne Passwort sehr gefährlich

Die großen Passwortsammlungen enthalten, wie erwähnt, oft zusätzliche Infos zu einzelnen Konten. Wenn zu einer Mailadresse viele Infos zusammenkommen, haben Angreifer genügend Material, um die Identität dieses Opfers zu übernehmen. Das kann richtig teuer oder zumindest sehr mühsam werden. Denn die Kriminellen nutzen Ihren Namen und schließen mit Ihren Bankdaten Handy-Verträge ab. Die neuen Handys sacken die Diebe ein, von Ihrem Bankkonto gehen aber die Abbuchungen weg. Bei dieser Masche benötigen die Angreifer nicht mal ein Passwort zu Ihrem Konto. Sie fälschen einfach eine Einzugsermächtigung für Ihr Konto.

So schützen Sie sich vor diesen Angriffen

Sie können die Gefahr, die von Passwortsammlungen im Internet ausgehen, stark reduzieren. Dafür benötigen Sie nur einen Passwortmanager, etwa Keepass (gratis, für Windows 8.1 und 10). Von diesem lassen Sie sich für jedes Konto ein eigenes, mindestens 16 Zeichen langes Passwort erstellen. So werden die Kennwörter in den Passwortsammlungen wie Rockyou 2021 für Angreifer wertlos. Denn jedes Ihrer Passwörter funktioniert nur bei genau einem Konto. Und in der Regel sperrt ein Dienst alle Passwörter, nachdem ihm seine Kundendatenbank gestohlen wurde. Es bleibt allerdings das Zeitfenster zwischen Diebstahl der Log-in-Daten und dem Moment, in dem der betroffene Dienst das merkt und die Passwörter sperren kann.

Notfallhilfe: Sollte es einem Angreifer trotz aller Maßnahmen gelungen sein, ein Konto von Ihnen zu übernehmen, sollten Sie Schritt für Schritt vorgehen, um wieder die Kontrolle zu erlangen. Eine ausführliche Anleitung dafür finden Sie hier .

Prüfen Sie, ob Ihre Daten gestohlen wurden

Die Website „ have i been pwned? “ besitzt eine gewaltige Datenbank mit gestohlenen Log-in-Daten. Dort können Sie Ihren Benutzernamen eingeben, was fast immer die Mailadresse ist, und prüfen lassen, ob dieser schon im Internet kursiert. Sie erfahren dann meist auch, aus welcher Quelle der gestohlene Datensatz stammt und ob neben Benutzername und Passwort weitere Infos gestohlen wurden.

Sollten Ihre Log-in-Daten dort auftauchen, sollten Sie dringend das verwendete Passwort ändern, und zwar bei allen Ihren Log-ins, bei denen Sie dieses Passwort genutzt haben.

Achtung: Viele dieser Login-Datenbanken überprüfen auf Wunsch auch Ihr Passwort. Wir empfehlen aber, nur die Mailadresse und nicht das Passwort dort einzugeben. Zwar gehen einige Datenbanken verantwortungsvoll mit Ihrem Passwort bei der Abfrage um, aber garantieren kann Ihnen das niemand. Die Eingabe der Mailadresse ist dagegen unbedenklich.